Pubblichiamo l’articolo di Edoardo Limone su di un tema rilevante per la salute.

Aspetti comportamentali nella gestione del dato sanitario

Indice

- Contesto di riferimento

- Qualità nella prestazione sanitaria

- Fattori rilevanti nella gestione del dato sanitario

- Sviluppi previsti da PNRR

I dati sanitari sono stati oggetto di data breach numerose volte e la loro esfiltrazione rappresenta un danno ai diretti interessati ma, molto spesso, anche a chi li assiste. Nonostante la Circolare 2/2017 di AgID e le linee guida sulla formazione, gestione e conservazione del documento informatico, è necessario interrogarsi sul modo migliore per mitigare questa criticità.

Il presente articolo ha lo scopo di enunciare alcuni aspetti portanti di questa gestione, facendo una riflessione tanto sugli aspetti tecnologici, quanto su quelli organizzativi.

Contesto di riferimento

La gestione del dato sanitario ricopre un ruolo principale all’interno di quella che viene comunemente definita società dell’informazione. L’ambito sanitario, infatti, ha avuto uno sviluppo e una pervasività tale da estendersi ben oltre lo stato di malattia, andando a coprire aspetti che impattano sul tessuto socioeconomico. Nel corso degli ultimi dieci anni lo sviluppo informatico ha sancito l’importanza di tale dato, soprattutto in ottica di gestione e tutela: basti pensare alla evoluzione normativa che ha affiancato e aperto la strada a quella tecnologica. Di seguito si riportano alcune delle norme essenziali che hanno costituito i pilastri dell’evoluzione tecnologica della sanità pubblica:

- Legge del 23 dicembre 1978 n.833 recante la “Istituzione del Sistema Sanitario Nazionale”.

- Decreto legislativo del 30 dicembre 1992 n.502 recante il “Riordino della disciplina in materia sanitaria, a norma dell’articolo 1 della legge 23 ottobre 1992, n.421”.

- Decreto del Presidente del Consiglio dei ministri del 29 novembre 2001, (pubblicato nel Supplemento ordinario alla Gazzetta Ufficiale n. 33 dell’8 febbraio 2002), recante la “Definizione dei livelli essenziali di assistenza”.

- Decreto-legge del 30 settembre 2003 n.269 (convertito, con modificazioni, dalla legge 24 novembre 2003, n. 326 e i relativi decreti attuativi), concernenti l’istituzione del Sistema Tessera sanitaria e la ricetta elettronica.

- Decreto legislativo 30 giugno 2003, n. 196, recante: “Codice in materia di protezione dei dati personali”.

- Decreto legislativo 7 marzo 2005, n. 82, recante: “Codice dell’amministrazione digitale”.

- Decreto del Presidente del Consiglio dei ministri 8 agosto 2013, recante le “Modalità di consegna, da parte delle Aziende sanitarie, dei referti medici tramite web, posta elettronica certificata e altre modalità digitali, nonché di effettuazione del pagamento online delle prestazioni erogate, ai sensi dell’articolo 6, comma 2, lettera d), numeri 1) e 2) del decreto-legge 13 maggio 2011, n.70, convertito, con modificazioni, dalla legge 12 luglio 2011, n. 106, recante «Semestre europeo – prime disposizioni urgenti per l’economia»”.

- Decreto del Presidente del Consiglio dei ministri del 29 settembre 2015 n. 178, recante “Regolamento in materia di fascicolo sanitario elettronico”.

A queste andrebbero aggiunte tutte quelle norme deputate alla protezione dei dati personali come il Reg. UE 679/2016 (GDPR), che hanno radicalmente cambiato la modalità di acquisizione, gestione e conservazione dei dati personali.

Vi sono poi da considerare altri elementi mandatori come la Circolare del 18 aprile 2017, n. 2/2017, in sostituzione della circolare n. 1/2017 del 17 marzo 2017, recante: “Misure minime di sicurezza ICT per le pubbliche amministrazioni. (Direttiva del Presidente del Consiglio dei ministri 1° agosto 2015)” e le “Linee guida per la formazione, gestione e conservazione dei documenti informatici” adottate da AgID con la determinazione n. 407/2020.

Infine, ma non meno importante, vi è da considerare l’attività illecita svolta da collettivi hacker. Negli ultimi anni un numero sempre più numeroso di cyber-criminali effettua attacchi, mirati e generici, verso l’Italia con il conseguente rischio per i dati pubblici e, in particolar modo, per i dati sanitari. Un esempio sono le infezioni che, nel 2021, sono state contratte da strutture come la ULSS 6 Euganea o l’Ospedale Macedonio Melloni e hanno portato alla esfiltrazione e successiva pubblicazione di dati sanitari riguardanti pazienti di ogni tipologia ed età. Lo scenario di riferimento è quindi particolarmente complesso, diviso tra la necessità di far evolvere la società verso un modello di “società digitale” e un contesto di sicurezza cibernetica particolarmente dinamico. Da questa prospettiva nasce l’esigenza di suggerire alcuni aspetti, di natura comportamentale, nella gestione del dato sanitario: affinché tali suggerimenti possano divenire la base per tracciare un regolamento comune a tutte le strutture sanitarie nella gestione di informazioni così delicate.

Qualità nella prestazione sanitaria

La qualità della prestazione sanitaria può essere raggiunta osservando essenzialmente due aspetti:

- Un aspetto metodologico: basato sull’applicazione di buone prassi, di processi virtuosi e di qualità.

- Un aspetto tecnologico: basato sull’adozione di strumenti tecnologici a supporto dell’organizzazione nelle sue attività.

Entrambi gli aspetti sono da considerarsi essenziali per l’attività sanitaria: gli strumenti, infatti, garantiscono velocità, precisione ed efficienza ma solo se processi e procedure sono stati definiti correttamente.

Fattori rilevanti nella gestione del dato sanitario

Tempo di gestione

L’attività sanitaria si basa su processi analitici: un esempio evidente è quello che s’instaura nel confronto tra medico e paziente. Il processo analitico tuttavia prosegue anche in assenza del paziente ogni volta che il medico è chiamato a riflettere sulle attività diagnostiche e/o curative da svolgere. Il tempo di gestione del paziente è quindi una risorsa fondamentale che non può risultare né eccessiva, né troppo compressa. All’interno di un pronto soccorso si lavora in emergenza e la compressione del tempo è una costante che porta medici e infermieri a muoversi rapidamente tra un caso e l’altro rispettando la priorità imposta dal triage. Tuttavia l’eccessiva compressione del tempo può andare a detrimento della qualità di procedure e delle informazioni provocando, in seconda battuta, danni collaterali.

Una delle affermazioni più utilizzate dai medici per descrivere l’adozione di nuovi gestionali sanitari è che allungano i tempi di elaborazione delle informazioni e, tale rallentamento, sarebbe dovuto al fatto che lo strumento introdotto non è noto e richiede una curva di apprendimento non conveniente. Eppure l’utilizzo di strumenti meno sicuri ma più diffusi, espongono il paziente (e non solo) ai rischi di sicurezza di cui sopra. Il medico, dal suo canto, sostiene di non potersi occupare dei problemi tecnico-informatici perché il tempo è poco e il numero dei paziente è elevato. Eppure la corretta gestione dei dati del paziente dovrebbe essere intesa come parte integrante dell’attività svolta dal medico ed è quindi evidente un cortocircuito nella gestione delle informazioni.

L’impiego dei gestionali

Tutte le strutture sanitarie dovrebbero gestire i dati dei pazienti attraverso appositi gestionali mirati ad eliminare la proliferazione incontrollata di file. Per maggiore chiarezza, ciò significa che non dovrebbe essere consentito l’utilizzo di file documentali per tracciare lo stato del paziente evitando così fenomeni di esfiltrazione in caso di minaccia e garantendo un maggiore controllo sull’informazione prodotta.

L’attuale condizione in cui vertono molti ospedali, ad esempio, prevede l’adozione di file contenenti lo stato del paziente: tali file sono a volte fogli di calcolo, a volte documenti di testo, e la loro posizione all’interno del sistema informativo subisce continue variazioni. Ciò riduce la possibilità di controllare efficacemente lo stato di sicurezza oltre al fatto che, in numerosi casi di data breach, è stata riscontrata l’adozione di formati non raccomandati da AgID all’interno dell’Allegato 02 delle “Linee guida per la formazione, gestione e conservazione dei documenti informatici”. Proprio il data breach dell’Ospedale Macedonio Melloni, ad esempio, ha mostrato l’utilizzo di numerosi file in formato .doc contenenti dati sulle condizioni di pazienti fragili; il formato .doc, è stato sconsigliato da AgID per la scrittura di documenti con le seguenti motivazioni:

Per questa mancanza di robustezza (soprattutto in caso di documenti di dimensioni molto grandi a causa di contenuti multimediali allegati), l’azienda proprietaria del formato decide di cambiare strategia, adottando un nuovo formato per tutti i documenti della suite applicativa Office,® a partire dalla versione 2007, anche se il “formato .doc“ è pienamente supportato dalle nuove versioni. In caso di produzione di nuovi documenti impaginati tramite Word® si raccomanda l’uso del nuovo, sopra descritto formato basato su Open Office XML.Fonte: AgID “Linee Guida per la Formazione, Gestione e Archiviazione del Documento Informatico”, Allegato 2, Pag.27

I software gestionali, invece, accentrano i dati all’interno di una banca dati difficilmente raggiungibile dalle minacce e proteggono il dato attraverso numerose meccaniche di sicurezza quali, a mero titolo di esempio, la cifratura. La stessa infezione di un computer client all’interno di una struttura organizzativa potrebbe non essere estesa al server su cui è memorizzata la suddetta banca dati.

Vi sono ulteriori vantaggi da tenere in considerazione: se progettati in maniera omogenea, i gestionali delle strutture sanitarie avrebbero le stesse funzionalità, permettendo di abbattere i tempi di apprendimento e i trasferimenti del personale medico tra le varie strutture. Questa attività di progettazione, inoltre, faciliterebbe l’individuazione di processi virtuosi e di quelli da sottoporre a razionalizzazione e miglioramento. La frammentazione tecnologica a cui oggi sono esposte le strutture sanitarie rende particolarmente difficile operare in caso di incidente, riducendo le possibilità di successo negli interventi tecnici.

L’utilizzo di gestionali comporterebbe, infine, un’ottimizzazione della spesa per tutte quelle realtà sanitarie che si vogliono avvalere di meccaniche quali il riuso o l’acquisto collettivo della soluzione. Diventerebbe anche più semplice, per strutture come l’AgID, effettuare dei controlli di conformità delle soluzioni al fine di verificare, nel tempo, che i dati siano mantenuti e gestiti in modo efficace.

Formato documenti

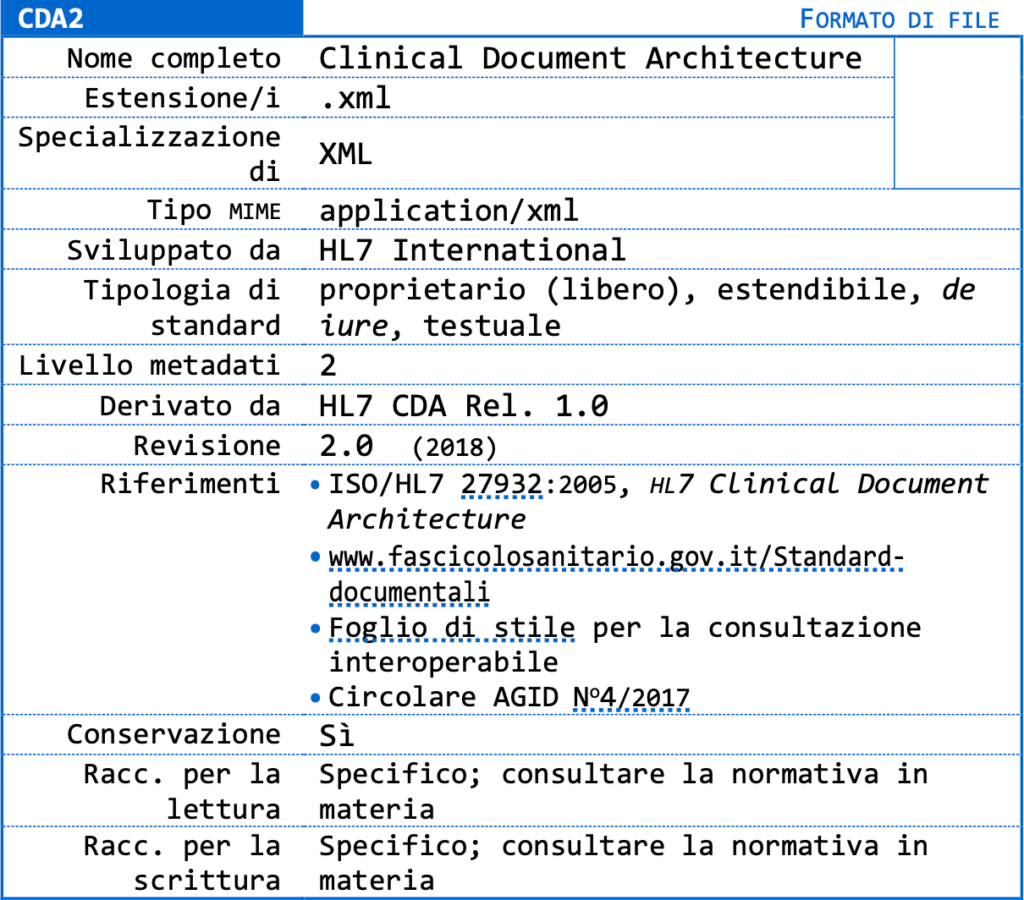

L’AgID ha predisposto il formato CDA (Clinical Document Architecture) basato su XML e deputato a gestire qualsiasi informazione clinica. Il formato è lo stesso impiegato per il Fascicolo Sanitario Elettronico (FSE). La stessa AgID dice:

Il CDA è uno standard di markup basato su XML pensato per lo scambio informatico di documenti clinici ed è, inoltre, uno degli standard di riferimento per il Fascicolo Sanitario Elettronico (FSE), la cui normativa si può trovare sul sito ufficiale del FSE: www.fascicolosanitario.gov.it. Il CDA è uno standard definito originariamente da ANSI e successivamente sviluppato dall’organizzazione senza scopi di lucro Health Level 7. Il CDA specifica la sintassi e fornisce una struttura di base (data set di riferimento) per realizzare l’intera semantica di un documento clinico (guida implementativa). Un documento CDA è in grado di contenere qualunque tipo di informazione clinica; supporta inoltre testo non strutturato e può incorporare documenti nei formati PDF, DocumentML e RichText Format, così 62 Per la precisione, la codifica binaria è ottenuta mediante algoritmo Base64, specificato in RFC-4648. Come immagini di tipo JPEG e PNG. La versione 2 del CDA è stata adottata dallo standard ISO/HL7 27932 del 2005.

Criteri generali di protezione del dato

Tutte le strutture sanitarie dovrebbero prevedere meccaniche di protezione delle informazioni. Le informazioni dovrebbero essere accessibili solo dagli utenti autorizzati ed il cui operato andrebbe sempre memorizzato all’interno di LOG con caratteristiche tali da garantire il corretto livello di tracciabilità e immodificabilità. I gestionali adottati dalla struttura sanitaria per il trattamento delle informazioni sui pazienti devono tenere conto di meccanismi di pseudonimizzazione e anonimizzazione quando necessari ma, più genericamente, devono ridurre la divulgazione del dato personale del paziente in modo da renderne difficile l’identificazione. Ciò significa che l’utilizzo di una matricola, piuttosto che di un identificativo similare, può aiutare a mitigare i rischi di identificazione illecita del paziente. Si fa notare che l’Anagrafe Nazionale Popolazione Residente attribuisce a ciascun cittadino un codice identificativo univoco per garantire la circolarità anagrafica e l’interoperabilità con le altre banche dati delle pubbliche amministrazioni e dei gestori di servizi pubblici (per maggiori informazioni cliccare qui). La banca dati del gestionale deve impedire l’accesso non autorizzato all’informazione attraverso opportuni meccanismi di protezione; meccanismi di cifratura dovrebbero essere inseriti a livello di banca dati al fine di tutelare i dati e rendere vani i tentativi di esfiltrazione, secondo quanto prescritto anche Reg. UE 679/2016 al considerando 87:

Per mantenere la sicurezza e prevenire trattamenti in violazione al presente regolamento, il titolare del trattamento o il responsabile del trattamento dovrebbe valutare i rischi inerenti al trattamento e attuare misure per limitare tali rischi, quali la cifratura.Reg.Ue 679/2016 – Considerando 87

In caso di esfiltrazione del dato, esso sarebbe illeggibile da parte dell’hacker, vanificando l’azione stessa di acquisizione illecita. Le attuali tecnologie consentono di apporre la cifratura sull’intero database o sui singoli campi da proteggere per ridurne l’impatto prestazionale sulla parte computazionale.

Il dato sanitario è di base confidenziale, nelle “Linee Guida per la Modellazione delle Minacce ed Individuazione delle Azioni di Mitigazione Conformi ai Principi del Secure/Privacy by Design” di AgID (link) sono riportate alcune misure essenziali per proteggere e garantire la confidenzialità, tra le misure presentate ci sono, ad esempio, i permessi ACL, la cifratura, ma anche tutte le tecniche deputate a mantenere i corretti livelli di accesso quali, ad esempio, la corretta suddivisione dei gruppi utenti, l’applicazione di attributi corretti per garantire accessi sicuri al file.

Lavoro da remoto e dati sanitari

L’attuazione di un modello organizzativo incentrato sulla protezione del dato suggerisce la possibilità che lo staff autorizzato vi possa accedere da postazione remota (sia essa il domicilio o una sede distaccata). Se da una parte vi sono attività operative che possono essere svolte esclusivamente all’interno della struttura sanitaria (ad es.: le attività legate alla somministrazione di cure), esistono anche numerose attività che possono essere svolte da sedi distaccate. In tal senso l’attività di accesso remoto può essere garantita da protocolli di sicurezza e meccaniche di protezione tali da consentire elevati livelli di sicurezza senza venir meno all’efficacia d’uso. Si faccia riferimento, ad esempio, all’obbligo di adozione di una VPN come elemento essenziale per poter accedere alle informazioni ed elaborarle: molte pubbliche amministrazioni già adottano soluzioni analoghe per consentire l’accesso da parte di dipendenti a dati e sistemi ben meno delicati rispetto a quelli sanitari.

Sviluppi previsti da PNRR

Il PNRR ha messo a disposizione del FSE il “Rafforzamento dell’infrastruttura tecnologica e degli strumenti per la raccolta, l’elaborazione, l’analisi dei dati e la simulazione (FSE)” (M6 C2 I1.3.1) e questo prevede come finalità:

Estendere e uniformare a livello nazionale i contenuti dei documenti digitali sanitari, le funzioni e l’esperienza utente, l’alimentazione e consultazione da parte dei professionisti della sanità.

Di cui al momento sono stati previsti oltre 1 miliardo e 300 milioni di euro, di cui più di 500 milioni per progetti già in essere.

L’interazione tra gestionali sanitari e FSE dovrà tenere conto di questi sviluppi che possono essere monitorati a questo link. A partire dalla data attuale gli obiettivi ancora da realizzare sono.

| Milestone | Titolo | Scadenza |

|---|---|---|

| M6C2-00-ITA-12 | Realizzazione, implementazione e messa in funzione di un registro centrale per i documenti digitali e di una piattaforma di interoperabilità e servizi, secondo lo standard Fast Healthcare Interoperability Resources – Fascicolo Sanitario Elettronico (Eletronic Health Record) | Giugno 2024 |

| M6C2-00-ITA-14 | Cutoff per digitalizzazione nativa di tutti i documenti dei FSE. I documenti devono essere nativi digitali fin dall’inizio e coerenti con i recenti standard FHIR. | Dicembre 2024 |

| M6C2-11 | I medici di base alimentano il Fascicolo Sanitario Elettronico. | Dicembre 2025 |

| M6C2-12 | Il sistema della Tessera di assicurazione malattia e l’infrastruttura per l’interoperabilità del Fascicolo Sanitario Elettronico sono pienamente operativi. | Giugno 2026 |

| M6C2-13 | Tutte le Regioni hanno adottato e utilizzano il Fascicolo Sanitario Elettronico | Giugno 2026 |